Lesedauer: 7 Minuten

In diesem Artikel der Serie Building Perspectives erläutert Dr. Andreas Kaup, warum eine leistungsfähige und sichere IT-Infrastruktur die zentrale Voraussetzung für zukunftsfähige Smart Buildings ist – insbesondere bei der Digitalisierung von Bestandsgebäuden. Als Senior Consultant bei ComConsult und ausgewiesener Experte für IT-Infrastrukturen, Netzwerktechnologien und Rechenzentrumsplanung zeigt er praxisnah, wie integrierte Netzwerk- und Sicherheitskonzepte die Grundlage für einen skalierbaren, effizienten und interoperablen Gebäudebetrieb schaffen.

Smart Buildings sind Gebäude mit einer modernen digitalen Infrastruktur, hochverfügbarer Konnektivität, moderner IT, einer Basis für das Internet of Things (IoT) und smarter Gebäudeautomation. Alle Informationen und sämtliche Funktionalitäten werden in einer Management-Plattform gebündelt. Für die Realisierung eines solchen holistischen Ansatzes müssen Netz und IT-Infrastruktur von Anfang an bei der Planung mitgedacht werden, da sie das Nervensystem des Gebäudes abbilden. So können diverse gewerkeübergreifende Funktionalitäten und ein digitales Nutzer¬erlebnis realisiert werden. Gleichzeitig kann die Datenverfügbarkeit die Energieeffizienz des Gebäudes maßgeblich steigern.

Ergänzend dazu benötigt der zukünftige Gebäudebetrieb ein Betreiberdatenmodell, in dem die Bedarfe des technischen und betriebswirtschaftlichen Gebäudemanagements zusammengeführt werden - eine Verbindung zwischen Facility- und Real-Estate-Management ohne Informations- und Datenbruch1. Ein Lösungsansatz ist die Konsolidierung sämtlicher für den Gebäudebetrieb relevanter Informationen in einer zentralen digitalen Verwaltungsschale. Unabhängig vom Lösungsansatz lautet das Ziel, einen durchgängig digitalisierten, interoperablen, sicheren und effizienten Gebäudebetrieb zu ermöglichen.

Für skalierbare Lösungen hinsichtlich des effizienten Gebäudebetriebs muss beim Gebäudebestand angesetzt werden. Es ist ein leicht greifbarer Fakt, dass Bestandsgebäude einen deutlich höheren Anteil ausmachen als die jetzigen Neuentwickelten von Smart Buildings. Studien darüber, wie viel Prozent der 2050 genutzten Gebäude bereits heute existieren, sind zahlreich, und in keiner mir zum jetzigen Zeitpunkt vorliegenden Studie werden weniger als zweidrittel benannt.

Wenn ressourceneffiziente Smart Buildings für die Zukunft gebraucht werden, aber der Großteil der Gebäude bereits besteht, müssen viele Gebäude in einen neuen LifeCycle überführt und smartifiziert werden. Dieser Artikel bezieht sich dabei auf Nichtwohngebäude mit Fokus auf Gewerbe- und Industrieimmobilien. Das Bewusstsein für die Bedeutung von IT-Sicherheit ist in den vergangenen Jahren im Allgemeinen angestiegen. Dabei spielt die IT/OT-Sicherheit (IT/OT = Informationstechnologie und Betriebstechnologie zur Steuerung technischer Anlagen) der Gebäudetechnik noch eine sehr kleine Rolle. Gebäude, die in den 90er und 00er Jahren als modern entwickelt wurden, müssen aktuell in einen neuen Lifecycle überführt werden. Das liegt in der Natur der Sache und in exponentiellen Technikentwicklungen. Auch in den ehemals modernsten Gebäuden konnte also keine (Netzwerk-)Infrastruktur entwickelt werden, die den heutigen Ansprüchen genügt – was letztlich daran liegt, dass es die Anforderungen nicht gab.

Wenn ursprünglich in sich geschlossene Gewerke, die niemals für eine gewerkeübergreifende Kommunikation oder eine Anbindung an Cloud- und Remote-Zugänge entwickelt wurden, in holistische Gebäudebetriebskonzepte integriert werden sollen, müssen IT/OT-Sicherheitsmaßnahmen durchgeführt werden.

IT/OT-Sicherheit: Status Quo

Bei einem IT/OT Check-Up von Bestandsimmobilien ist es Standard, auf mehrere der nachfolgend gelisteten Probleme zu stoßen. Die gelisteten Risiken sind ein Auszug aus vielen echten und selbst ermittelten Projektergebnissen.

- Dedizierte und ungesicherte Fernwartungszugänge: Manche Systeme im Gebäude nutzen eine mehr oder weniger sichere VPN-Tunnelverbindung für die Fernwartung. Das hat aber keinen großen Impact auf die Sicherheit des gesamten Netzwerks, wenn im gleichen Netzwerk andere Systeme ungesicherte Zugänge nutzen. In der Zeit von gewerkeübergreifenden Konzepten hilft es nicht mehr, nur auf sicher selbst zu schauen.

In fast jeder großen Bestandsimmobilie wird mindestens ein für Fernwartungszwecke genutzter Router existieren, von dem keiner weiß, woher er stammt, und/oder auf dem alte Standardpasswörter genutzt werden.

- Switch-Kaskadierungen: In einer gewachsenen Struktur ist es nicht unüblich, dass sich für die unkomplizierte Modernisierung eines Teilgewerks oder einer Etage schnell eine Art Unmanaged-Switch Daisy-Chaining umgesetzt wurde. Die Automationsschwerpunkte und Feldgeräte hinter dem Unmanaged-Switch findet man nicht ohne weiteres schnell wieder.

- Fehlende oder unzureichenden Dokumentation: Dies betrifft sowohl Netzwerktopologien, die nicht auf dem aktuellen Stand sind, als auch häufig gänzlich fehlende Asset-Inventories. Man kann nur schützen, was man auch kennt.

Single-Point-of-Knowledge: Es ist eine nicht zu unterschätzende Gefahr, dass viele Personen, die schon seit der Inbetriebnahme eines Gebäudes den Betrieb führen, in naher Zukunft in Rente gehen und viel Wissen über die gewachsenen Strukturen in den wohlverdienten Ruhestand verschwindet, wenn dieses nicht langfristig prozessual gerettet wurde.

- Alte (Server-)Betriebssysteme und End-of-Service-Komponenten: Für viele Systeme und Komponenten wurde über Jahre ein Update- und Patchmanagement weder angewendet noch benötigt, da es sich um in sich geschlossene Systeme handelte.

- Unverschlüsselte Kommunikation: Verschlüsselte Kommunikation von IP-basierten Kommunikationsprotokollen ist in der Gebäudetechnik immer noch Neuland und dementsprechend im Bestand erst recht nicht zu finden.

- Ungesicherte Luftschnittstelle: Viele mit Standardpasswörtern betriebene Geräte strahlen eine SSID aus, ohne dass dem Betreiber bewusst ist, dass diese Geräte überhaupt Funktechniken unterstützen. Das können die Raumautomationsstation, das Beleuchtungs-Gateway oder die Mikrowelle sein. Manchmal ist die Luftschnittstelle der einfachere Zugang als die Eingangstüre.

Diese Aufzählung hat keinen Anspruch auf Vollständigkeit und könnte noch weiter fortgeführt werden. Wichtig ist, dass diese Aufzählung explizit keine Kritik am Gebäudebestand ist. Denn das ist alles das natürliche Ergebnis von im Betrieb gewachsenen Strukturen. Wie so oft im Leben ist es jetzt das wichtige, nicht die gleichen Fehler wieder zu begehen und den Bestand nicht Stück für Stück und Gewerk für Gewerk in die Zukunft zu bringen. Nahezu alle Gewerke der Kostengruppe 400 nach DIN 276 kommunizieren heute IP-basiert. Das modernisierte Gebäude braucht also nicht nur den holistischen Gebäudebetrieb, sondern auch das ganzheitlich gedachte Netzwerkkonzept.

BSI-IT-Grundschutz

Ein Großteil der oben gelisteten Schwachstellen wird behoben, wenn man sich an Basis- und Standard-Anforderungen und den zugehörigen Umsetzungshinweisen aus den BSI-IT-Grundschutz-Bausteinen INF.13 Technisches Gebäudemanagement und INF.14 Gebäudeautomation orientiert2. Auch wenn sie in der Rubrik Gebäudeautomation geführt werden, können die Anforderungen trotzdem für die gesamte Gebäudetechnik angewendet werden. In Tabelle 1 sind jedem oben genannten Sicherheitsrisiko entsprechende BSI-Anforderungen (A) und Umsetzungshinwiese (M) des Bausteins INF.14 zugeordnet. Eine solche Zuordnung könnte auch analog zu den grundsätzlichen Anforderungen (Fundamental Requirements) der IEC 62443-3-3 durchgeführt werden2.

Tabelle 1: Abgleich typsicher Sicherheitsrisiken in Bestandsgebäuden mit Anforderungen (A) und Umsetzungshinweisen (M) aus dem BSI-IT-Grundschutzkompendium mit Fokus auf die Bausteine INF.13 Technisches Gebäudemanagement und INF.14 Gebäudeautomation

| Risiko | Anforderung / Umsetzungsmaßnahe | Textauszug |

|---|---|---|

| Dedizierte und ungesicherter Fernwartungszugänge | INF.14.M1 Planung der Gebäudeautomation INF.14.A14 Nutzung eines GA-geeigneten Zugriffsschutzes Grundsätzlich definiert im Baustein OPS.1.2.5 Fernwartung |

INF.14.M1:

|

| Switch-Kaskadierungen | INF.14.M11 Absicherung von frei zugänglichen Ports und Zugängen der GA Grundsätzlich in den Bausteinen NET.1.1 Netzarchitektur und -design, NET 1.2 Netzmanagement definiert. |

INF.14.M11: „Bei der Kaskadierung von mehreren Switches kann es vorkommen, dass der für die Authentisierung genutzte übergeordnete Switch das Ausschalten oder Abstecken einer GA-relevanten Komponente nicht mitbekommt.“ |

| Fehlende oder unzureichenden Dokumentation | INF.14.M5 Dokumentation der GA | „Die gesamte GA [und Gebäudetechnik] muss nachhaltig dokumentiert werden. Hierfür müssen die erstellten Dokumentationen regelmäßig geprüft und aktualisiert werden, um sicherzustellen, dass sie stets den aktuellen Stand (…) abbilden.“ |

| Alte (Server-) Betriebssysteme und End-of-Service-Komponenten | INF.13.A11 Angemessene Härtung von Systemen im TGM Grundsätzlich in den Baustein OPS1.1.3 Patch- und Änderungsmanagement |

INF.13.A11: „Für alle Systeme (…), SOLLTE bei der Beschaffung sichergestellt werden, dass diese angemessen gehärtet werden können und insbesondere sicherheitsrelevante Updates für die geplante Nutzungsdauer bereitgestellt werden.“ |

| Unverschlüsselte Kommunikation | INF.14.A12 Nutzung sicherer Übertragungsprotokolle für die GA | „Außerhalb vertrauenswürdiger Netzsegmente SOLLTE die Kommunikation über Ethernet und IP zwischen GA-Systemen verschlüsselt erfolgen.“ |

| Ungesicherte Luftschnittstelle: | INF.14.A16 Absicherung von drahtloser Kommunikation in GA-Netzen | „Insbesondere SOLLTEN eine angemessene Authentisierung und eine Verschlüsselung auf der Luftschnittstelle umgesetzt werden.“ |

Die Smart-Building-Topologie

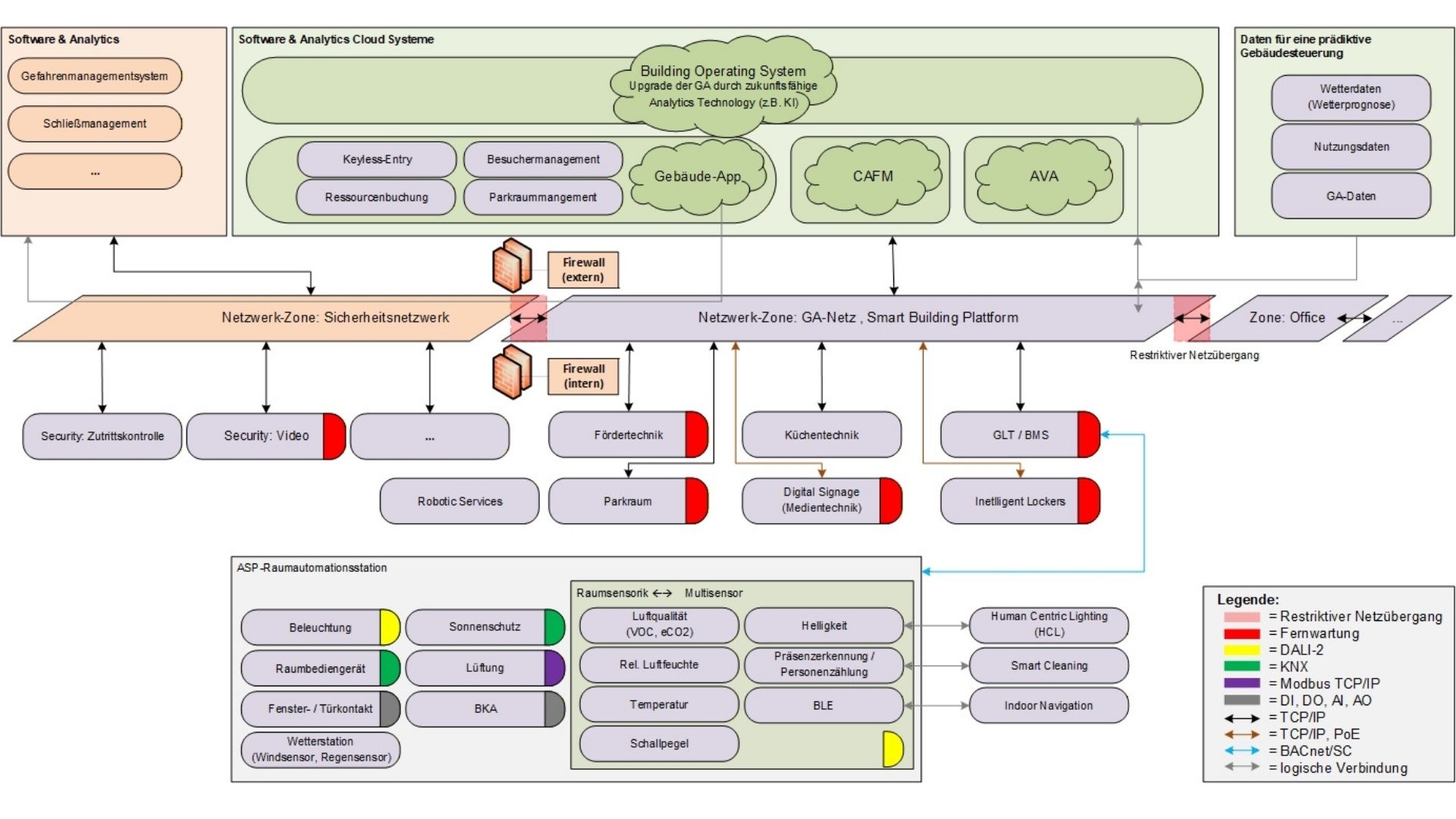

Egal ob für Neu- oder Bestandsbau ist eine Smart-Building-Topologie ein geeignetes Werkzeug, um alle Use Cases, Gewerke, Schnittstellen, Funktionen und Kommunikationsprotokolle in einer Zeichnung zu visualisieren, siehe Abbildung 1.

Abbildung 1: Beispiel für eine vereinfachte Smart-Building-Topologie. In der Topologie werden IP-basierten Kommunikationswege verschiedener Gebäudegewerke visualisiert. Es werden Netzwerk-Zonen und Netzwerkübergänge visualisiert. Des Weiteren werden Cloud-Systeme sowie die Anbindung ins Internet definiert. Eine hohe Relevanz haben zudem die Fernwartungszugänge und nicht zuletzt die Auflistung aller im Gesamtkotext vorkommenden Software-Systeme.

Für die Planung von Netzwerk und IT-Sicherheit liefert eine solche Topologie erheblichen Mehrwert. Grundsätzlich gibt die Topologie einen Überblick darüber, welche Gewerke in einem Netzwerkkonzept berücksichtigt werden müssen und welcher Zone diese zugeordnet werden. Eine wichtige Information sind zudem die Fernwartungs-Bedarfe. So kann nach Möglichkeit ein zentralisierter Fernwartungszugang bereitgestellt werden, über den alle Fernzugriffe ermöglicht werden. Dies dient der Vermeidung des anfangs erwähnten Status quo in Bestandsgebäuden, wo es unzählige separate, zumeist ungesicherte Fernwartungslösungen im Gebäude gibt.

In der Topologie sind manche IT-Sicherheitsmerkmale bereits direkt dokumentiert:

- ein zweistufiges Firewall-Konzept mit Demilitarisierter Zone (DMZ),

- restriktive Netzübergänge,

- sichere Kommunikationsprotokolle in der Gebäudeautomation (BACnet Secure Connect, KNX IP Secure),

- eine redundante Internetanbindung.

Des Weiteren können anhand der Topologie IT-Sicherheitsbedarfe identifiziert werden, die in einer IT-Sicherheitsrichtlinie und einem IT-Sicherheitskonzept hinsichtlich Anforderung und Umsetzung behandelt werden sollten:

- Cloud-Security

- Applikations- und API-Security

- Datenschutz

- Kryptographie

- Drahtlose Kommunikation (WLAN, BLE)

Und darüber hinaus können auch noch weitere prozessuale Mehrwerte abgeleitet werden, denn viele Schnittstellen und Datenverwendungen, die den Betrieb effizienter machen, müssen auch erst einmal klar definiert und freigegeben werden. Entsprechende Freigabeprozesse mit dem Betriebsrat, den Datenschutzbeauftragten und der IT-Governance, können nur rechtzeitig eingeleitet werden, wenn diese frühzeitig bekannt und nachvollziehbar sind.

Die IT/OT-Sicherheit von Bestandsgebäuden ist ein wichtiges und nicht zu unterschätzendes Risiko. In vielen Gebäuden wurden durch Einzelmaßnahmen bereits unbekannte IT-Sicherheitsschwachstellen erzeugt. In den restlichen Gebäuden bergen anstehende Modernisierungsprojekte zumindest die Gefahr, neue IT-Sicherheitsschwachstellen zu generieren. Die Lösungen zur Vermeidung der thematisieren IT/OT-Sicherheitslücken existieren bereits. Die erste Aufgabe ist aber noch nicht das Schließen der Sicherheitslücken, sondern die Schaffung des Bewusstseins, dass die Sicherheitslücken existieren. Denn man kann nur schützen, was man kennt.

Literaturverzeichnis

1 D. A. Kaup, „Smart Building und IT-Sicherheit: Alles ist verbunden,“ Februar 2026.

2 BSI, IT-Grundschutz-Kompendium, BONN: Reguvis Fachmedien GmbH, 2023.

3 IEC, IEC 62443-3-3:2013 Industrial communication networks – Network and system security – Part 3-3: System security requirements and security levels, 2013.